网络安全 | 关于防范钓鱼诈骗木马的安全提醒

各位师生:

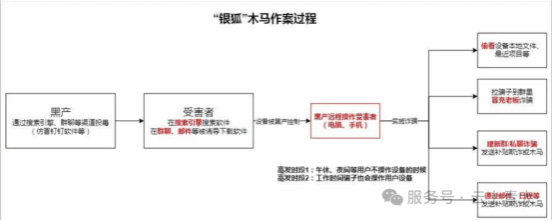

近期监测到“银狐”木马攻击活动活跃,通过传播仿冒软件、伪装通知文件、补贴钓鱼网站等方式诱导点击。一旦中马,黑色产业链(简称“黑产”)可直接远程控制受害者终端设备(如电脑、手机),以受害人的身份二次传播木马或欺诈,严重威胁网络安全。

揭秘银狐

银狐木马是2022年起活跃的高危远程木马,专门针对企事业人群,是当前国内危害极强的钓鱼、诈骗、数据贩卖之用的黑产工具。

1. 主要危害

远程控制电脑、窃取文件、截屏录屏、调取摄像头麦克风;窃取账号密码、网银信息、内网敏感数据、个人照片等隐私信息;控制主机组建僵尸网络,对内网横向渗透; 勒索、挖矿、倒卖数据、栽赃陷害、政治抹黑。

2. 典型传播方式

钓鱼邮件:伪装成公文、通知、合同、发票、图纸、压缩包;

社交软件:微信群、QQ群发送不明文件、破解软件、外挂、激活工具;

虚假下载站:假冒PS、CAD、驱动精灵、系统工具等捆绑木马;

U盘、共享文件夹、内网弱口令设备横向传播。

3. 常见可疑表现

电脑莫名卡顿、风扇狂转、CPU/内存占用异常高;

鼠标自动乱动、窗口自动打开关闭;

不明进程、不明开机启动项;

防火墙/安全软件被自动关闭;

桌面出现陌生快捷方式、未知软件;

文件被加密、出现勒索提示文本。

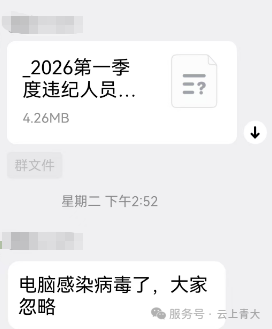

示例:看上去是文件,实则是木马病毒

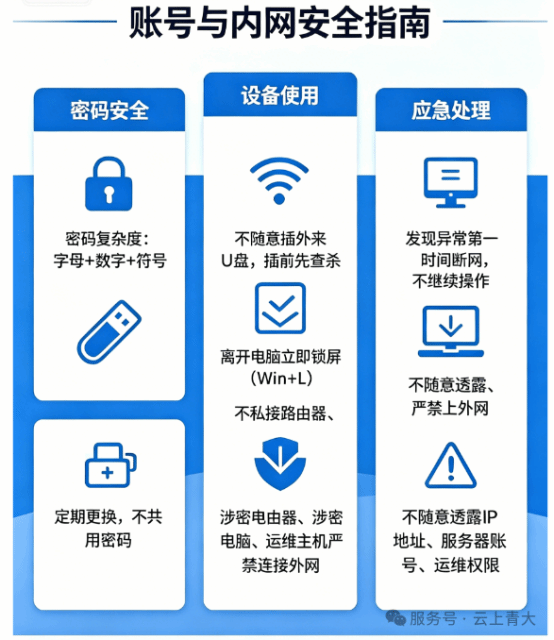

日常防范要求

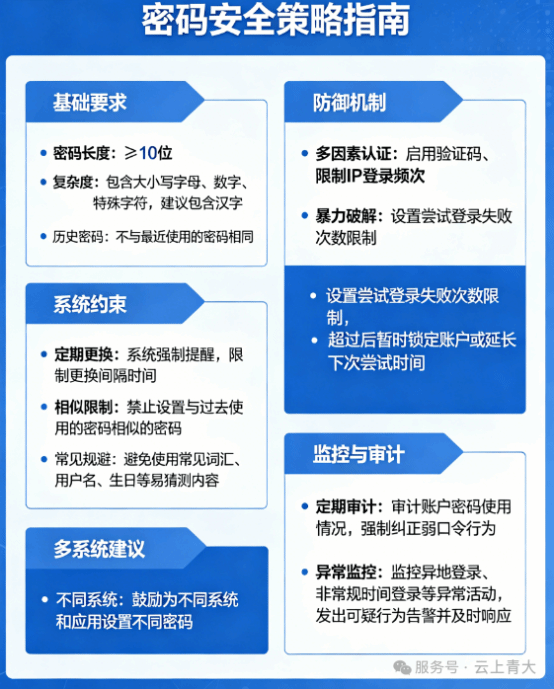

密码防范要求

五大常见弱口令

类型一:简单数字组合

示例:111111、112233、123123、654321、314159、101010、123321等。

类型二:顺序字符组合

示例:abcdef、abcabc、123456、abc123、a1b2c3、aaa111、ABCDEF、abcABC、02468、acegi等。

类型三:键位临近字符组合

示例:147258、123!@#、qwer123、123qwe、Qwerty、qweasd、mnbvcxz、poiuytrewq、0p9o8i7u、asdfghjkl、!@#$%^&*等。

类型四:网络设备、安全设备、应用系统、中间件等默认口令

示例:root、password、pass、admin、admin@XXX、calvin、bane@7766、talent、shell、system、private、netscreen、cisco、administor、admin_default、ruijie、sangfor、sangfor@2018、dlanrecover、venus60、leadsec.waf、administrator、h3c、firewall、ftppwd、venus.fw、weboper、safetybase、空字符等。

类型五:特殊含义组合

示例:shadow、test、p@ssw0rd、passw0rd、forbidden、woaini1314、jintianxingqiwu 、easypassword、cmscms、june1995、199001、@163.com、beijing、!@#$%^&*、secret、zhangwei、sys123、system123、knight、jordan、hell0w0rd、superman、success、loveme、%null%、welcome、buzhidao、zhangsan0807、zhangsan0807@、ZS@0807等。

在数字化生活的今天,你的一个账号密码,是守护你数字资产的关键防线。以上常用的密码很多已可能在社工库中被贩卖,一旦被不法分子利用,轻则隐私泄露、财产被盗刷,重则个人信息被冒用、账号被封禁、重要数据被泄露,甚至引发更严重的安全风险。

别让简单的密码,成为打开你隐私大门的钥匙。养成良好密码习惯,复杂设置、定期更换、专号专用,才能筑牢属于自己的数字安全屏障。

同时为确保校园网络与信息安全,请各位师生提高警惕,养成良好习惯,共同防范网络病毒的传播。如遇问题,可咨询信息化技术中心:0971-5361413。

友情链接

友情链接

友情链接

友情链接